一位密码工程师的量子计算时间表视角

A Cryptography Engineer’s Perspective on Quantum Computing Timelines

近期量子计算领域的突破性研究,正深刻动摇密码学界的传统预期。本文以一线工程师的视角,揭示了抗量子密码部署紧迫性的陡然升级。随着最新论文大幅下调破解现有加密体系的量子比特门槛,业界专家已将“量子威胁”的兑现时间表激进地前移至2029年。作者冷静指出,安全决策的核心不在于“威胁是否绝对发生”,而在于“能否确信它不会发生”。鉴于时间窗口极度压缩,业界已无暇等待理想方案的打磨,必须立刻部署现有的抗量子密码标准。本文既是对前沿风险的精准评估,更是一份写给安全从业者的务实行动倡议。

与仅仅几个月前相比,我对部署抗量子密码学(quantum-resistant cryptography)紧迫性的立场已经发生了变化。在过去几周里你可能私下听我说起过,但现在是在公开场合表明并论证这一想法转变的时候了。

一段时间以来,一直有关于在密码学相关量子计算机(cryptographically-relevant quantum computers)方面取得预期和意外进展的传闻,但在过去一周,我们看到了两个公开的实例。

首先,Google 发表了一篇论文,大幅下调了破解 NIST P-256 和 secp256k1 等 256 位椭圆曲线(elliptic curves)所需的逻辑量子比特(logical qubits)和逻辑门(gates)的估计数量,这使得在像超导量子比特(superconducting qubits)这样具有快速时钟架构的平台上,攻击可以在几分钟内完成。他们奇怪地 1 将其围绕加密货币、内存池(mempools)和打捞货物或其他什么东西来构建框架,但远更重要的含义是实用的 WebPKI 中间人攻击(MitM attacks)。

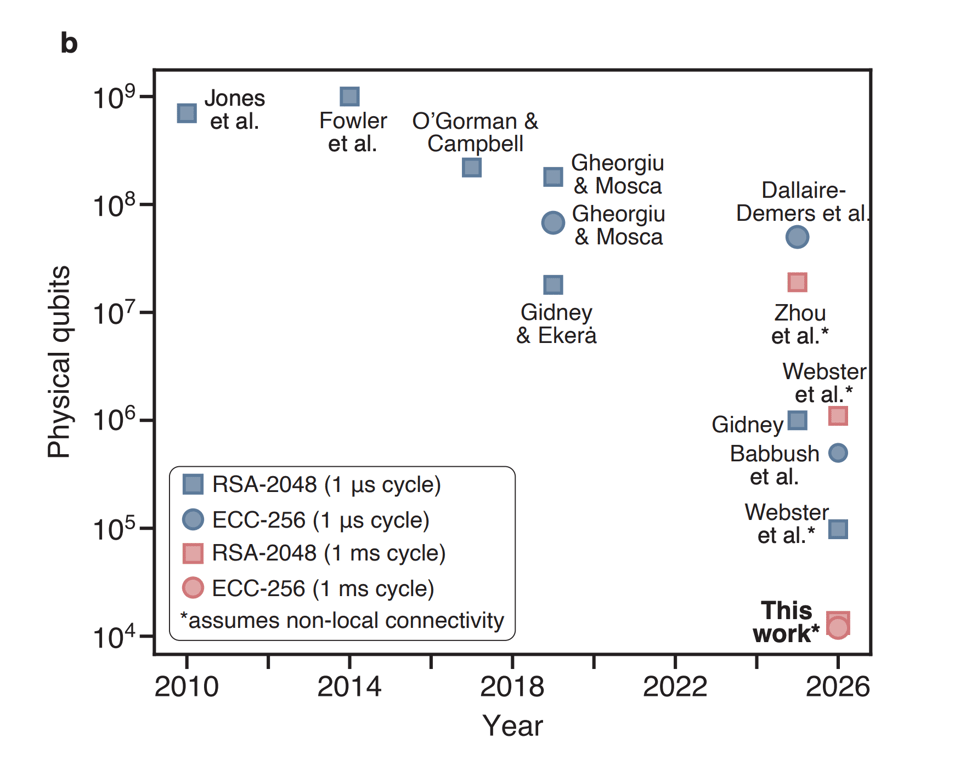

紧接着,Oratomic 发布了另一篇论文,表明如果你拥有非局部连通性(non-local connectivity)(就像中性原子(neutral atoms)似乎提供的那样),得益于更好的纠错(error correction),只需 10,000 个物理量子比特(physical qubits)就能破解 256 位椭圆曲线。这种攻击会慢一些,但即使每个月只有一个密钥被破解也是灾难性的。

他们在第 2 页有一个非常出色的图表(Babbush et al. 是 Google 的论文,他们大概获得了预览权):

总体而言,似乎一切都在推进:硬件变得更好,算法变得更廉价,纠错的要求变得更低。

坦白说,我其实并不知道那些论文里的所有物理学内容是什么意思。那不是我的工作,也不是我的专业领域。我的工作包括代表那些将安全托付给我的用户进行风险评估。我所知道的是,至少一些真正的专家正在告诉我们的东西。

Heather Adkins 和 Sophie Schmieg 告诉我们,“量子前沿可能比它们看起来的更近”,并且 2029 年是他们的最后期限。那是 33 个月后的事,而在本月之前,没有人设定过如此激进的时间表。

Scott Aaronson 告诉我们,他“目前能在公开场合提供的关于迁移到后量子密码系统(post-quantum cryptosystems)紧迫性的最明确警告”,是与 1939 年至 1940 年间核裂变研究停止在公开场合进行这一情况所作的模糊类比。

就在几周前的 RWPQC 2026 上提出的时间表,比几年前要紧凑得多,并且已经部分过时了。过去的笑话常说,量子计算机“还需要 10 年”这话已经说了 30 年了。嗯,不再是这样了,时间表已经开始推进。

如果你在想“好吧,这可能会很糟,也可能什么都不是!”,我需要你认识到这有多么立刻具有决定性(immediately dispositive)。赌注不是“你是否有 100% 的把握 CRQC 会在 2030 年存在?”,赌注是“你是否有 100% 的把握 CRQC 在 2030 年不会存在?”我简直无法理解,一个非专家怎么能在看了专家们说的话之后,还决定“我更懂,实际上概率不到 1%”。请记住,你是在拿你用户的生活做赌注。2

换句话说,即使最可能的结果是我们有生之年不会出现 CRQC,那也完全无关紧要,因为我们的用户不想要仅仅略高于五五开的几率 3 来获得安全。

当然,关于算盘和狗的论文很有趣,也能让你在论坛上看起来很聪明、很反传统。但那不是工作,而且那些论点 暴露了专业知识的缺乏。正如 Scott Aaronson 所说:

一旦你理解了量子容错(quantum fault-tolerance),问“那么你们打算什么时候用 Shor 算法(Shor’s algorithm)分解 35?”就有点像在 1943 年问曼哈顿计划的物理学家们,“那么你们打算什么时候至少制造出一次小规模的核爆炸?”

工作不是对我们不擅长的领域持怀疑态度,工作是缓解可信的威胁,而且有可信的专家正在告诉我们一个迫在眉睫的威胁。

总而言之,有可能 10 年后这些预测会被证明是错的,但在此时此刻,它们也可能很快就被证明是对的,而这一风险现在是不可接受的。

接下来怎么办

具体来说,这意味着什么?这意味着我们需要交付。

遗憾的是,我们必须推出我们现有的东西。4 这意味着把庞大的 ML-DSA 签名塞进为小巧的 ECDSA 签名设计的地方,比如 X.509,除了 WebPKI 的 Merkle Tree 证书(谢天谢地,它进展得足够快)。

这不是我想要写的文章。几个月来我一直有一个未完成的草稿,解释说我们现在应该交付抗量子密钥交换(PQ key exchange),但要利用我们仍有的时间去调整协议以适应更大的签名,因为它们在设计时都假定签名开销很小。唉,那另一篇文章现在错了:如果我们需要在 2029 年而不是 2035 年完成,我们没有时间了。

对于密钥交换,向 ML-KEM 的迁移进展得还算顺利,但是:

- 任何**非抗量子密钥交换(non-PQ key exchange)**现在都应被视为潜在的主动泄密,值得警告用户就像 OpenSSH 所做的那样,因为很难确保通过连接传输或在文件中加密的所有秘密的保存期限短于三年。

- 我们需要暂时忘掉非交互式密钥交换(non-interactive key exchanges (NIKEs));在抗量子工具箱中我们只有 KEM(在没有交互性的情况下只能进行单向认证)。

部署非后量子的新方案不再有意义了。我知道,双线性映射(pairings)很好。我知道,所有抗量子东西都大得烦人。我知道,我们基本才刚刚弄清楚如何安全地在 P-256 上进行 ECDSA。我知道,门限签名或基于身份的加密可能没有实用的抗量子等价物。相信我,我知道这很让人痛心。但现实就是这样。

混合经典 + 后量子认证变得毫无意义,只会拖慢我们的速度;我们应该直接使用纯 ML-DSA-44。5 混合密钥交换相对容易,其临时密钥甚至不需要为复合私钥指定类型或传输格式,而在几年前,采取这种对冲做法是有意义的。认证不是那样的,即使有包含 18 种复合密钥类型的 draft-ietf-lamps-pq-composite-sigs-15 即将发布,我们也会在集体弄清楚如何处理这些复合密钥以及如何将它们展示给用户上浪费宝贵的时间。距离 Kyber 混合方案出现也已经两年了,我们对 Module-Lattice 方案获得了显著的信心。混合签名会消耗时间和复杂度预算,6而唯一的好处是在密码学相关量子计算机到来之前 ML-DSA 就被经典破解时的保护,这在目前看来是一个错误的权衡。

在对称加密方面,谢天谢地,我们不需要做任何事情。有一个常见的误解,认为防范 Grover 需要 256 位密钥,但那是基于对该算法极其简化的理解。更准确的描述是,在具有 2⁶⁴ 个逻辑门的电路深度(当前经典计算架构在十年内可串行执行的逻辑门的大致数量)下,在 128 位密钥空间上运行 Grover 将需要 2¹⁰⁶ 的电路规模。据我所知,这方面没有任何进展,而且确实有早期的证明表明 Grover 是最优的,并且其量子加速不能并行化。不必要的 256 位密钥要求在与真正紧迫的抗量子要求捆绑在一起时是有害的,因为它们混淆了互操作性目标,并有拖慢非对称抗量子密码学部署的风险。

在我所在的领域,我们将不得不开始思考,Go 标准库中一半的密码学包突然变得不安全意味着什么,以及如何平衡降级攻击的风险与向后兼容性。这是我们职业生涯中第一次面临这样的事情:从 SHA-1 到 SHA-256 远没有这么大的破坏性,7即使那样也花了很长时间,并且偶尔会出现意外的降级攻击。

像 Intel SGX 和 AMD SEV-SNP 这样的可信执行环境(Trusted Execution Environments (TEEs)),以及一般的硬件认证,都彻底 f***d 了。它们所有的密钥和根都不是抗量子的,我也没听说在推出抗量子版本方面有任何进展,以硬件的速度来看,这迫使我们不得不接受它们可能来不及,并且无法被依赖。因为这个原因,我不得不重新评估一整个项目,并且我可能会在工具箱中将它们的级别降级为勉强的“纵深防御”。

具有密码学身份的生态系统(比如 atproto,是的,还有加密货币)需要很快开始迁移,因为如果密码学相关量子计算机在他们完成之前到来,他们将不得不做出极其艰难的决定,在让用户被攻破和让用户变砖之间做出选择。

文件加密特别容易受到先存储后解密攻击,所以我们可能很快不得不开始对非抗量子的 age 收件人类型发出警告,然后报错退出。遗憾的是,我们甚至在 . 中添加抗量子收件人才只有几个月的时间。8

最后,本周我开始在博洛尼亚大学教授一门密码学博士课程,而我将只把 RSA、ECDSA 和 ECDH 作为遗留算法来提及,因为这就是那些学生在他们的职业生涯中会遇到它们的方式。我知道,感觉很奇怪。但现实就是这样。

想要了解更多关于无论情愿与否的抗量子迁移的内容,请在 Bluesky 上关注 @filippo.abyssdomain.expert 或在 Mastodon 上关注 @filippo@abyssdomain.expert。

照片

从一场精彩的 AtmosphereConf 2026 返回途中,我从波音 747 北侧的舷窗看到了我的第一道极光。

我的工作得益于 Geomys 的支持,这是一个由专业 Go 维护者组成的组织,资金来源于 Ava Labs、Teleport、Tailscale 和 Sentry。通过我们的聘用合同,他们确保了我们开源维护工作的可持续性和可靠性,并获得了直接获取我和其他 Geomys 维护者专业知识的渠道。(在 Geomys 公告 中了解更多。)以下是来自其中几家的几句话!

Teleport — 在过去五年中,攻击和入侵已从传统的恶意软件和安全漏洞,转向通过社会工程学、凭证窃取或网络钓鱼来识别并入侵有效的用户账户和凭证。Teleport Identity 旨在通过访问监控消除薄弱的访问模式,通过访问请求最小化攻击面,并通过强制访问审查清除未使用的权限。

Ava Labs — 我们在 Ava Labs(AvalancheGo 的维护者,AvalancheGo 是与 Avalanche Network 交互的最广泛使用的客户端)认为,开源密码协议的可持续维护和开发对于区块链技术的广泛采用至关重要。我们很自豪能通过对 Filippo 及其团队的持续赞助,来支持这项必要且富有影响力的工作。

术语表

| 原文 | 中文 |

|---|---|

| age recipient types | age 收件人类型 |

| cryptographically-relevant quantum computers | 密码学相关量子计算机 |

| elliptic curves | 椭圆曲线 |

| error correction | 纠错 |

| gates | 逻辑门 |

| HPKE hybrid recipients | HPKE 混合收件人 |

| immediately dispositive | 立刻具有决定性 |

| lattices | 格 |

| logical qubits | 逻辑量子比特 |

| mempools | 内存池 |

| MitM attacks | 中间人攻击 |

| Module-Lattice schemes | Module-Lattice 方案 |

| neutral atoms | 中性原子 |

| non-interactive key exchanges (NIKEs) | 非交互式密钥交换 |

| non-local connectivity | 非局部连通性 |

| non-PQ key exchange | 非抗量子密钥交换 |

| pairings | 双线性映射 |

| physical qubits | 物理量子比特 |

| post-quantum cryptography | 后量子密码学 |

| post-quantum cryptosystems | 后量子密码系统 |

| PQ key | PQ 密钥 |

| PQ key exchange | 抗量子密钥交换 |

| preimage resistance | 原像抗性 |

| quantum fault-tolerance | 量子容错 |

| quantum-resistant cryptography | 抗量子密码学 |

| Shor’s algorithm | Shor 算法 |

| store-now-decrypt-later attacks | 先存储后解密攻击 |

| superconducting qubits | 超导量子比特 |

| Trusted Execution Environments (TEEs) | 可信执行环境 |

此文章由 AI 翻译

Footnotes

-

整篇论文有点滑稽:它包含了一个针对量子电路的零知识证明,而该电路在能够运行它的实际硬件问世之前,肯定会被重新推导和改进。他们似乎认为这关乎负责任的披露,所以我猜测这只是物理学家不是我们这个领域的专家,就像我们不是他们领域的专家一样。 ↩

-

“你”在这个句子中承担了很大的作用,但这篇帖子的受众对我来说有点不同寻常:我是在对我的同行以及那些把关后量子密码学(post-quantum cryptography)部署行动的决策者说话。 ↩

-

我曾有一位审稿人对在 2⁶⁴ 工作量后攻击者成功概率为 1/536,870,912(0.0000002%,2⁻²⁹)提出异议,这是对的,因为在密码学中我们通常以 2⁻³² 为目标。 ↩

-

那么为什么要信任这些新东西呢?这包含两个部分:数学和实现。数学也不是我的工作,所以我再次听从像 Sophie Schmieg 这样的专家的意见,她告诉我们她对格(lattices)非常自信,我也听从 NSA 的意见,NSA 已将 ML-KEM 和 ML-DSA 批准为绝密级别,用于所有国家安全目的。它的历史也比椭圆曲线密码学首次部署时更久远。(“NSA 难道不会为了破解我们的加密而撒谎吗?”不会,NSA 从未故意用非 NOBUS 后门危及美国国家安全,并且 ML-KEM 和 ML-DSA 没有办法隐藏 NOBUS 后门。)在实现方面,我实际上非常有资格发表看法,因为我已将密码学实现和测试作为我的专长。安全地实现 ML-KEM 和 ML-DSA 比实现它们的经典替代方案要容易得多,而且凭借我们现有的更好的测试基础设施,我预计在它们的实现中会看到极其少的错误。 ↩

-

为什么在我们通常使用 ML-KEM-768 而不是 ML-KEM-512 的情况下,却使用 ML-DSA-44?因为 ML-KEM-512 是 1 级,而 ML-DSA-44 是 2 级,所以它对较小的密码分析改进已经有一点余量。 ↩

-

一个小小的例外是,如果你在协议中已经具备传达来自多个公钥的多个签名的能力,那么通过要求来自一个经典公钥和一个纯 PQ 密钥(PQ key)的 2-of-2 签名来实现“穷人的混合签名”是说得通的。部分 tlog 生态可能会选择这条路,但这仅仅是因为现有的对嵌套 n-of-m 签名群组的支持大幅降低了成本。 ↩

-

因为 SHA-256 是 SHA-1 更好的即插即用替代品,因为 SHA-1 的攻击面比整个 RSA 和 ECC 小得多,而且因为 SHA-1 并没有坏到那种程度:它仍然保留了原像抗性(preimage resistance),并且仍然可以在 HMAC 和 HKDF 中使用。 ↩

-

延迟在很大程度上是由于我做出了一个不幸的决定,即在 HPKE 混合收件人(HPKE hybrid recipients)可用之前进行阻断,而这又阻断在了 CFRG 上,CFRG 花了几乎两年的时间才为 X-Wing(2024 年 1 月)与 ML-KEM(2024 年 8 月)选定一个稳定的标签字符串,尽管在设计上没有做任何更改。IETF 应该对此进行内部复盘,但我怀疑我们会看到这个复盘。 ↩